Hay diferentes tipos de red informáticas a continuación pasare a explicar cada una de ellas:

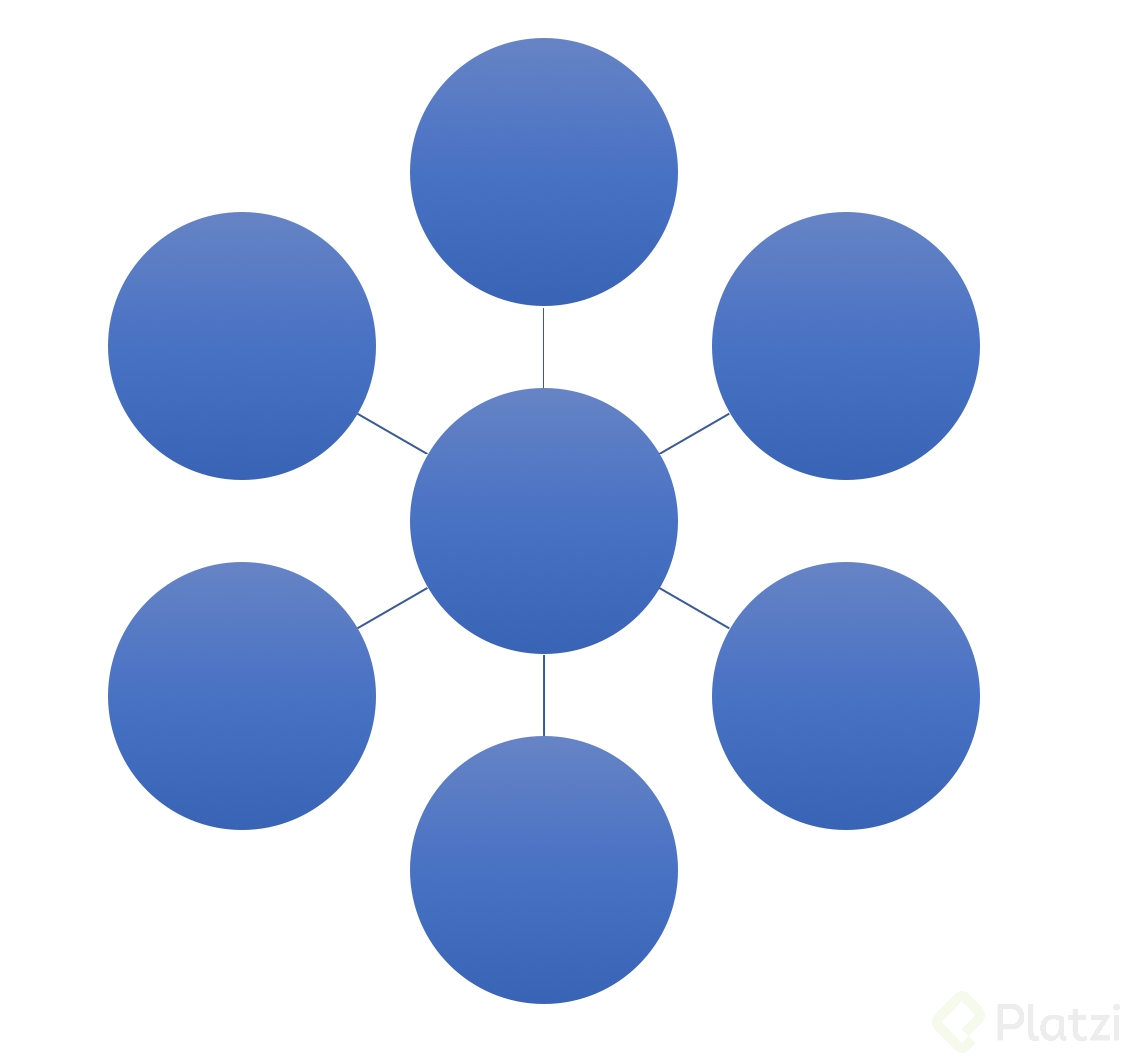

TOPOLOGIA DE ANILLO

Este tipo de topología consiste en que cada nodo tiene una

única conexión de entrada y una conexión de salida. Un token de confirmación

viaja a través de cada modo avisando que se envió y fue recibida correctamente.

Este tipo de topología aunque garantiza el envío de la

información puede llegar a ser un poco lenta ya que ésta debe pasar por cada

nodo intermedio antes de alcanzar su objetivo. En el caso de que uno de los

nodos fallé esto puede afectar el funcionamiento de la red.

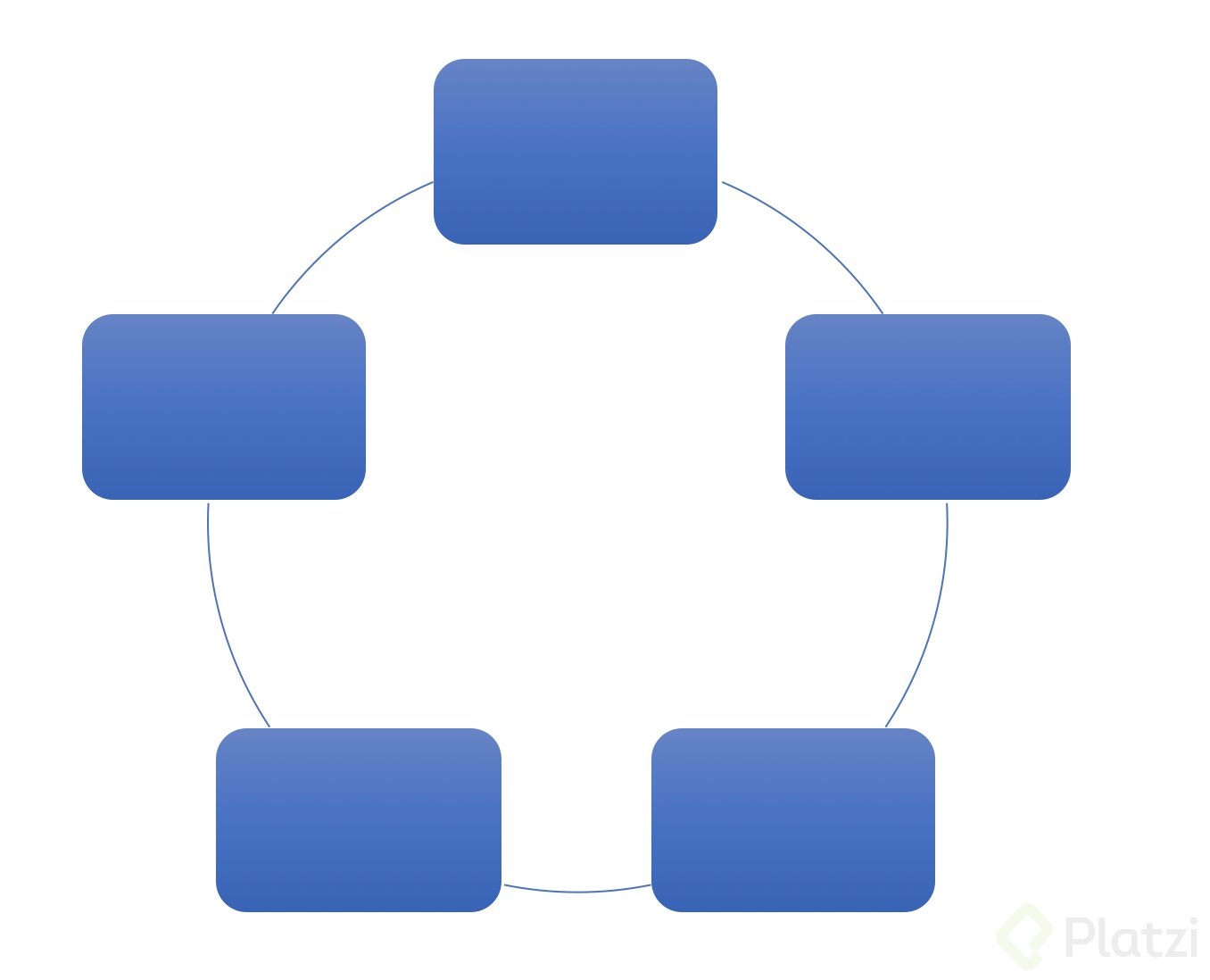

TOPOLOGIA DE ESTRELLA

En esta topología todos los nodos están conectados a un

punto central, esta implementación permite garantizar el funcionamiento de la

red, de forma que si alguno de los nodos falla esto no va a afectar para nada

el funcionamiento ni el rendimiento de la red.

Esta topología se usa mucho en redes LAN, por ejemplo en

oficinas en las que hay un switch al que llegan todas las conexiones de los

dispositivos a través de cable.

Es una topología que permite agregar nodos nuevos siempre

que el dispositivo central lo permita, sin embargo en caso en que el nodo

central falle toda la red dejará de funcionar.

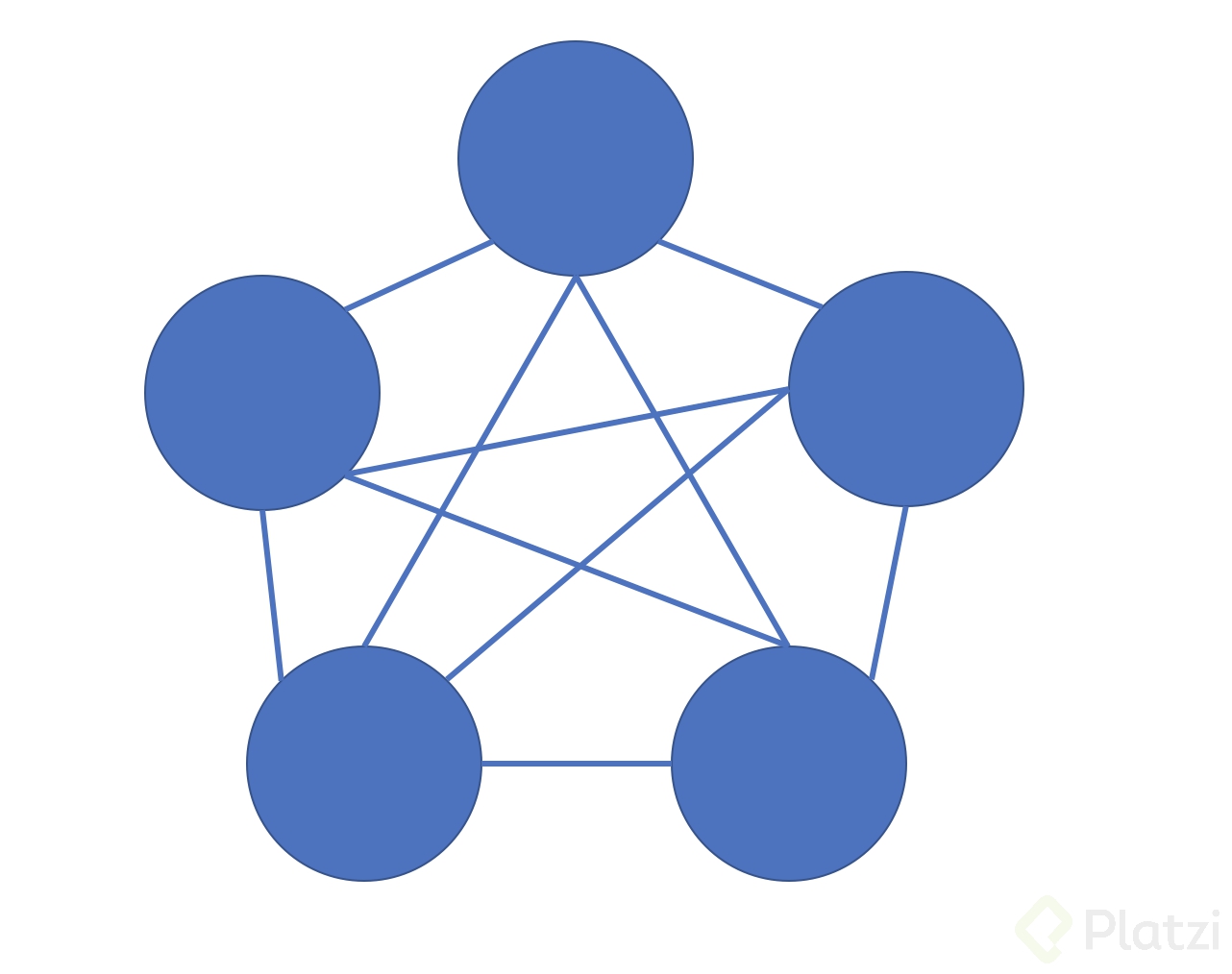

TOPOLOGIA DE MALLA

En las topologías de tipo malla todos los nodos están

conectados entre sí, este tipo de conexión permite que cada nodo pueda actuar

como servidor y como cliente.

Esta es una forma óptima de mantener la conexión entre

dispositivos en una red, ya que se reduce a uno la cantidad de dispositivos por

los que debe viajar la información y en caso de que un nodo de la red falle los

datos pueden ser enviados por otro camino, lo que asegura disponibilidad.

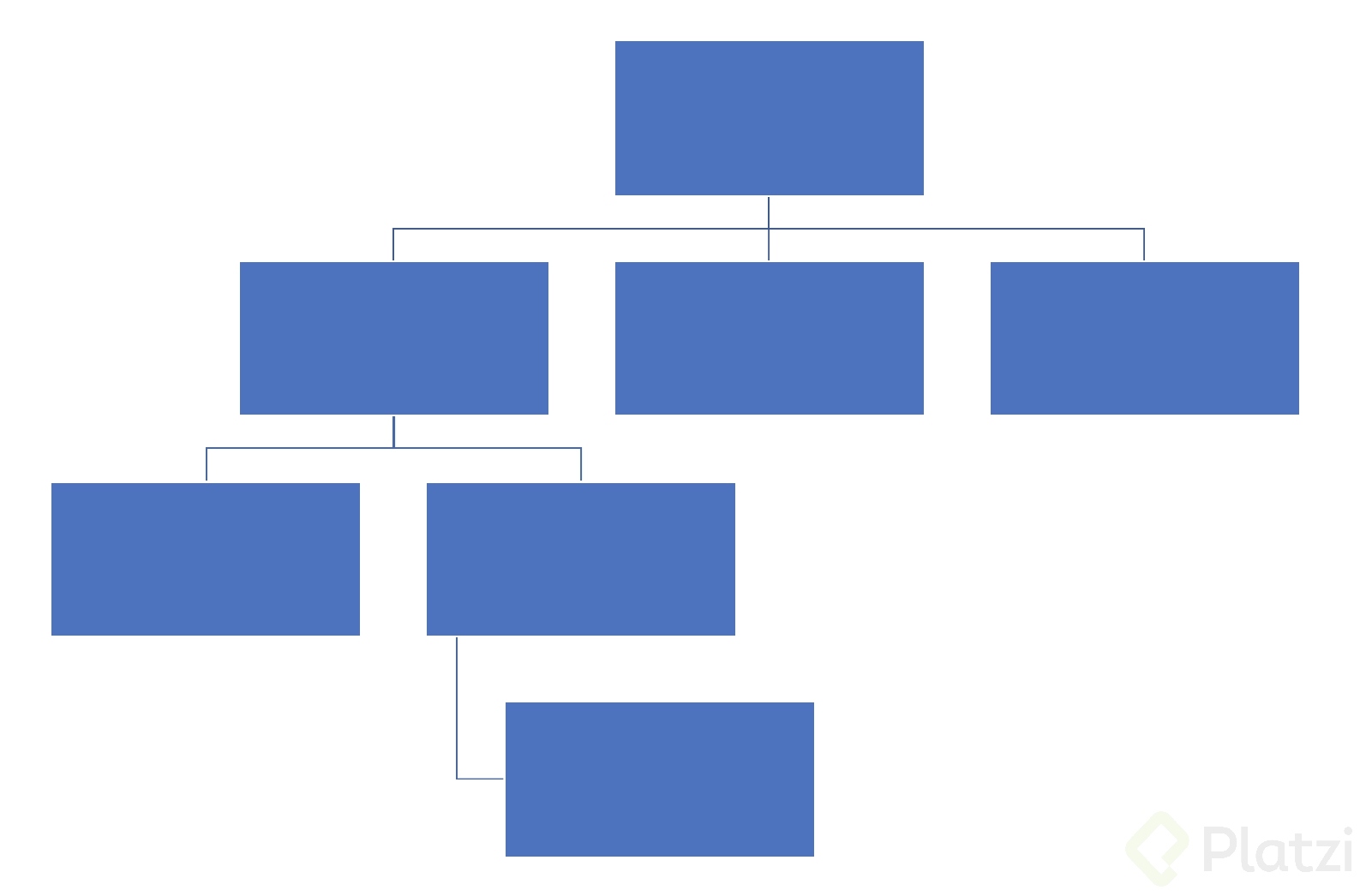

TOPOLOGIA DE ARBOL

En esta topología contamos con varios dispositivos

intermedios que permiten que otros nodos se conecten. Por ejemplo, podemos

tener un punto inicial que recibe la conexión a Internet desde el ISP, de allí

viaja por el medio a un switch que distribuye a otros dispositivos que pueden

ser nodos u otros dispositivos intermedios, switches, routers etc. quienes a su

vez envían los datos a otros dispositivos iguales.

La forma de la red se parece mucho a un árbol.

También podemos hacer combinaciones de estas topologías para

realizar nuestras propias implementaciones de acuerdo con las necesidades de

los usuarios.